La National Vulnerability Database (NVD) des États-Unis a annoncé que le plugin WordPress Thirsty Affiliate Link Manager présente deux vulnérabilités qui peuvent permettre à un pirate d’injecter des liens. De plus, le plug-in ne dispose pas de la vérification Cross-Site Request Forgery, ce qui peut entraîner une compromission complète du site Web de la victime.

Sommaire

Plugin gestionnaire de liens ThirstyAffiliates

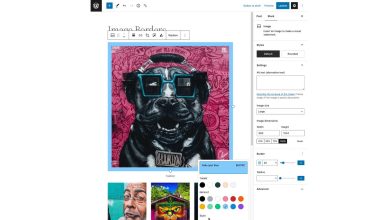

Le plugin WordPress ThirstyAffiliates Link Manager propose des outils de gestion des liens d’affiliation. Les liens d’affiliation changent constamment et une fois qu’un lien devient obsolète, l’affilié ne gagnera plus d’argent à partir de ce lien.

Le plugin de gestion des liens d’affiliation WordPress résout ce problème en fournissant un moyen de gérer les liens d’affiliation à partir d’une seule zone dans le panneau d’administration de WordPress, ce qui facilite la modification des URL de destination sur l’ensemble du site en modifiant un lien.

L’outil permet d’ajouter des liens d’affiliation dans le contenu au fur et à mesure que le contenu est écrit.

Vulnérabilités du plugin WordPress ThirstyAffiliate Link Manager

La base de données nationale des vulnérabilités des États-Unis (NVD) a décrit deux vulnérabilités qui permettent à tout utilisateur connecté, y compris les utilisateurs au niveau de l’abonné, de créer des liens d’affiliation et également de télécharger des images avec des liens qui peuvent diriger les utilisateurs qui cliquent sur les liens vers n’importe quel site Web. .

Le NVD décrit les vulnérabilités :

CVE-2022-0398

«Le plugin WordPress ThirstyAffiliates Affiliate Link Manager avant 3.10.5 n’a pas d’autorisation et de vérifications CSRF lors de la création de liens d’affiliation, ce qui pourrait permettre à tout utilisateur authentifié, tel qu’un abonné, de créer des liens d’affiliation arbitraires, qui pourraient ensuite être utilisés pour rediriger les utilisateurs vers un site Web arbitraire.

CVE-2022-0634

«Le plugin WordPress ThirstyAffiliates Affiliate Link Manager avant 3.10.5 manque de vérifications d’autorisation dans l’action ta_insert_external_image, permettant à un utilisateur à faible privilège (avec un rôle aussi bas que l’abonné) d’ajouter une image à partir d’une URL externe à un lien d’affiliation.

De plus, le plugin manque de vérifications csrf, permettant à un attaquant de tromper un utilisateur connecté pour qu’il effectue l’action en créant une demande spéciale.

Falsification de requêtes intersites

Une attaque Cross-Site Request Forgery est une attaque qui amène un utilisateur connecté à exécuter une commande arbitraire sur un site Web via le navigateur que le visiteur du site utilise.

Dans un site Web dépourvu de contrôles CSRF, le site Web ne peut pas faire la différence entre un navigateur affichant les informations d’identification de cookie d’un utilisateur connecté et une demande authentifiée falsifiée (authentifié signifie connecté).

Si l’utilisateur connecté dispose d’un accès de niveau administrateur, l’attaque peut entraîner une prise de contrôle totale du site car l’ensemble du site Web est compromis.

Open Web Application Security Project® (OWASP), une organisation à but non lucratif avec des dizaines de milliers de membres qui est une ressource pour améliorer la sécurité des logiciels, propose une définition de CSRF qui stipule que si l’attaque est lancée contre un utilisateur avec des privilèges administratifs alors que l’intégralité de l’application Web peut être compromise.

« Cross-Site Request Forgery (CSRF) est une attaque qui force un utilisateur final à exécuter des actions indésirables sur une application Web dans laquelle il est actuellement authentifié. Avec un peu d’aide d’ingénierie sociale (comme l’envoi d’un lien par e-mail ou chat), un attaquant peut inciter les utilisateurs d’une application Web à exécuter les actions de son choix.

… Si la victime est un compte administratif, CSRF peut compromettre l’intégralité de l’application Web.“

L’OWASP indique en outre comment un compte de niveau administrateur peut être compromis par une attaque CSRF :

« Pour la plupart des sites, les requêtes du navigateur incluent automatiquement toutes les informations d’identification associées au site, telles que le cookie de session de l’utilisateur, l’adresse IP, les informations d’identification du domaine Windows, etc. Par conséquent, si l’utilisateur est actuellement authentifié sur le site, le site n’aura aucun moyen de faire la distinction entre la demande falsifiée envoyée par la victime et une demande légitime envoyée par la victime.

La mise à jour du plugin ThirstyAffiliates link Manager est recommandée

Le plugin ThirstyAffiliates a publié un correctif pour les deux vulnérabilités. Il peut être prudent de mettre à jour vers la version la plus sûre du plugin, 3.10.5.

Citations

Lire les avertissements officiels de vulnérabilité NVD